목차

관련 프로젝트

Key Takeaways

- 2026년 5월 12일, 이더리움 재단이 가독 서명(Clear Signing) 표준의 정식 출범을 공식화했다. 이는 기존의 가독 불가한 서명(blind signing) 문제를 구조적으로 해결하기 위한 시도이다.

- 표준은 크게 거래의 의도를 사람이 읽을 수 있는 형태로 기술하는 JSON 포맷인 ERC-7730, 기술된 디스크립터(Descriptor)의 정확성을 외부에서 암호학적으로 검증할 수 있도록 하는 ERC-8176, 그리고 누구든 미러링 가능한 중립적 레지스트리의 세 가지로 구성된다. 디스크립터가 오프체인에 존재하기에, 월렛이 표준을 구현하기만 하면 기존 컨트랙트의 재배포 없이 적용 가능하다.

- 다만 표준이 곧 안전을 의미하지는 않는다. 커버리지는 디스크립터를 작성하는 프로토콜의 자발적 참여에 의존하며, 월렛이 어떤 디스크립터를 신뢰할지를 결정하는 책임 역시 분산된다. 바이비트 해킹과 같은 UI 레이어 공격은 하드웨어 월렛의 자체 화면을 통한 검증이 동반되어야만 차단되며, 가독 서명은 그 화면에 실제로 의미 있는 정보를 띄우기 위한 기반이라는 점에서 의미를 갖는다.

1. 서명: 마지막 방어선이 무너지는 자리

1.1 바이비트와 라디언트 캐피탈 사례

거래소와 프로토콜이 갖추고 있는 보안 조치는 여러 층으로 구성되어 있다. 멀티시그, 하드웨어 월렛, 트랜잭션 시뮬레이션, 화이트리스트, 지리적 분산 등이 그 층을 이룬다. 그러나 이 모든 조치들은 결국 거래의 마지막 단계에서 사람이 서명 버튼을 누를 때 효력을 갖는다. 사용자가 무엇에 서명하는지를 검증하는 그 순간이 보안 체계의 최후의 방어선이며, 이 글이 다루는 가독 서명 표준은 바로 이 단계를 다시 세우려는 시도다.

2025년 2월 21일, 바이비트의 콜드월렛에서 약 40만 ETH(당시 가치 15억 달러)가 단일 트랜잭션으로 빠져나갔다. 사상 최대의 크립토 탈취 사건이었지만, 정작 공격의 시작점은 거대한 코드 취약점이나 프로토콜 결함이 아니었다. 그것은 콜드월렛에서 핫월렛으로 자금을 옮기는, 거래소에서 일상적으로 반복되는 자금 이동 절차였다.

설사 핫월렛이 뚫리더라도, 콜드월렛에서 자금이 빠져나가려면 멀티시그 서명자들이 직접 거래 내용을 확인하고 하드웨어 디바이스로 서명해야 한다. 그런데 바이비트 사건에서는 바로 이 레이어가 무너졌다.

라자루스 그룹은 멀티시그 인프라 제공자인 세이프(Safe)의 개발자 기기를 사전에 침해해, 바이비트의 콜드월렛 서명자들이 접속할 때만 활성화되는 악성 자바스크립트를 세이프 프론트엔드에 심어두었다. 서명자가 세이프 인터페이스에서 본 거래 정보는 정상적인 콜드월렛 → 핫월렛의 이동이었지만, 실제로 하드웨어 월렛에 전달되어 서명된 메시지는 콜드월렛의 컨트랙트 로직 자체를 공격자 통제로 교체하는 내용이었다. 서명자들이 본 화면과 그들이 실제로 서명한 내용 사이에 간극이 있었고, 하드웨어 월렛은 그 간극을 메워주지 못했다.

Source: @pcaversaccio

이러한 공격은 가독 불가한 서명이 만들어낸 구조적 공백 위에서 작동한다. 하드웨어 월렛이 자체 화면에서 의미 있는 형태로 거래 내용을 표시하지 못하기 때문에, 사용자는 컴퓨터의 인터페이스가 보여주는 정보를 신뢰할 수밖에 없다. 컴퓨터 측 인터페이스가 조작되는 순간, 마지막 방어선은 그 즉시 무력화되는 것이다. 서명의 가독성만으로 바이비트 사건과 같은 사태를 막아낼 수 있는 것은 아니지만 이것이 부재한 상태에서는 그 어떤 추가 방어선도 작동할 여지를 만들기 어렵다.

라디언트 캐피탈 또한 동일한 메커니즘으로 인한 피해를 입은 바 있다. 라자루스 산하 UNC4736 그룹은 사회공학으로 라디언트 개발자의 머신에 멀웨어를 심어 운영체제 수준에서 트랜잭션 데이터를 가로챘다. 개발자들은 텐덜리(Tenderly) 시뮬레이션과 세이프 인터페이스를 통해 거래를 검증했고, 화면에는 정상적인 트랜잭션이 표시되었다. 그러나 실제로 렛저(Ledger) 월렛으로 전달된 페이로드는 라디언트의 풀 컨트랙트 소유권을 공격자에게 넘기는 transferOwnership()의 호출이었다. 렛저는 세이프의 트랜잭션을 자체적으로 파싱하지 못해, 개발자들은 사실상 가독 불가능한 트랜잭션에 서명할 수밖에 없었다.

이들은 모두 "사람이 무엇에 서명하는지 알 수 없는 상태에서 서명했다"는 같은 결함에 뿌리를 두고 있다. 멀티시그, 하드웨어 월렛, 시뮬레이션, 화이트리스트, 지리적 분산 등 거의 모든 표준 보안 조치가 적용되어 있었음에도 불구하고, 사용자 화면과 실제 서명 메시지 사이의 간극 하나로 최후의 방어선이 무력화된 것이다.

1.2 개인 사용자에게도 같은 문제가 발생한다

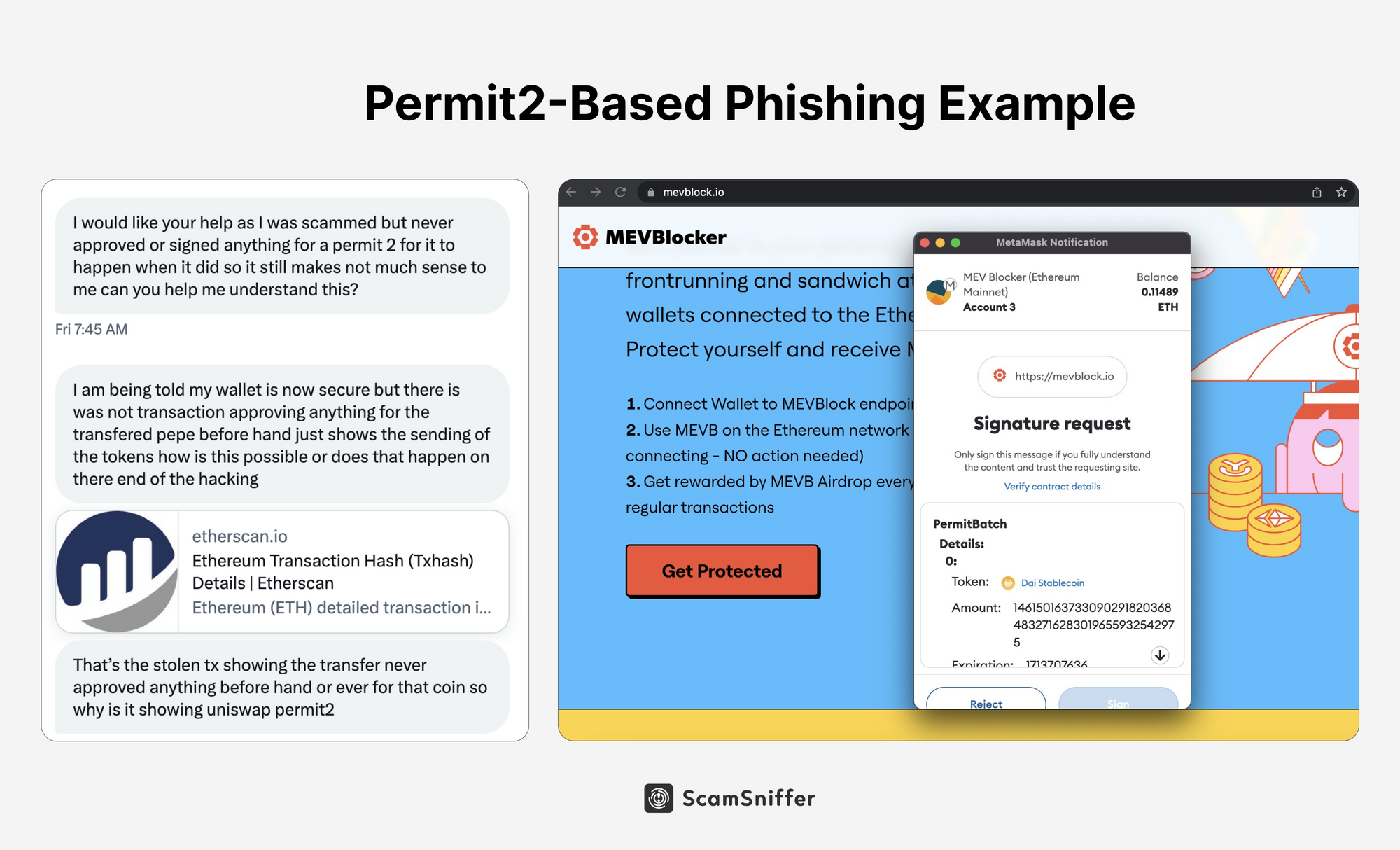

Source: ScamSniffer

가독 불가한 서명으로 인해 발생하는 피해는 거래소나 프로토콜에만 한정되지 않는다. 같은 메커니즘이 일반 사용자에게 더 자주, 더 지속적으로 노출된다. 대표적인 예가 Permit(EIP-2612) 류의 피싱 공격이다.

Permit은 원래 사용자 경험을 개선하기 위해 설계된 표준이다. 기존 ERC-20은 토큰의 이동 권한에 대한 허용(approve)를 위해 별도의 온체인 트랜잭션을 요구하는 데 비해, Permit은 오프체인 서명만으로 동일한 권한 위임 효과를 낸다. 가스비도 들지 않고 추가 트랜잭션도 필요 없는, 사용자 편의의 개선을 위해 만들어진 표준이다. 그러나 공격자 입장에서는 오히려 이러한 편의성을 악용, Permit을 단순 로그인 서명처럼 위장해 사용자가 의도를 인지하지 못한 채 토큰 인출 권한을 넘기도록 만든다.

문제의 핵심은 Permit 서명 화면이 사용자에게 거의 의미를 전달하지 못한다는 점이다. 월렛에 표시되는 것은 EIP-712 타입드 메시지의 raw 구조이며, 일반 사용자가 이 구조에서 "내가 누구에게, 얼마만큼의, 어떤 토큰의 사용 권한을 위임하고 있는가"를 직관적으로 읽어내기는 어렵다. 거래소 서명자들이 직면했던 것과 본질적으로 같은 문제가, 매일 dApp을 사용하는 개인 사용자에게도 발생하고 있는 것이다.

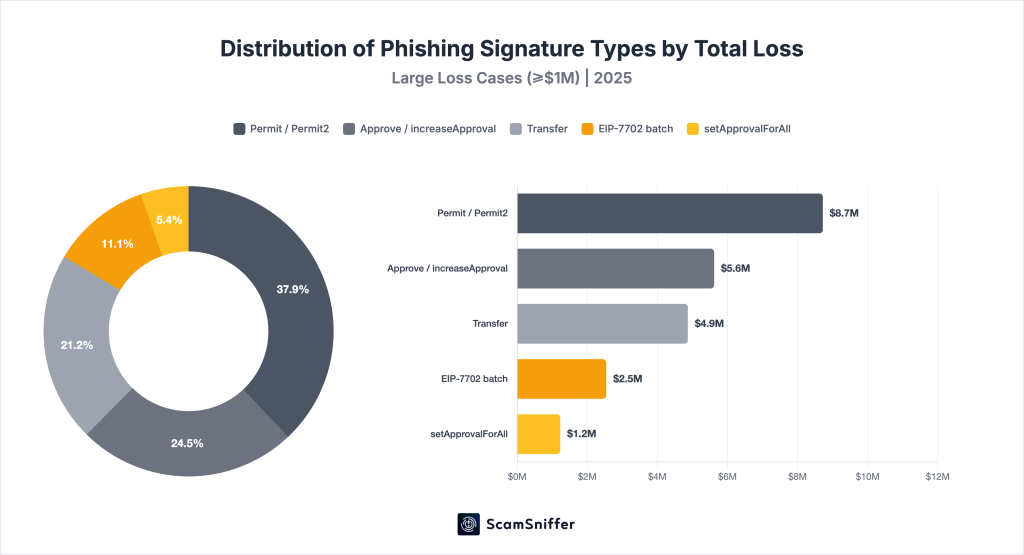

스캠 스니퍼(Scam Sniffer)의 2025년 리포트에 따르면, 2025년 한 해 동안 월렛 드레이너 피싱으로 약 8,385만 달러가 106,106명의 피해자로부터 빠져나갔다. 100만 달러 이상 대규모 손실 11건만 따로 분석하면, Permit/Permit2 피싱이 손실의 38%(약 872만 달러)를 차지해 여전히 가장 우세한 공격으로 남아 있다. 2025년 9월에 발생한 단일 최대 피싱(약 650만 달러, stETH/aEthWBTC 탈취) 또한 Permit 서명을 통한 공격이었다.

Source: Scam Sniffer 2025 Phishing Report

2025년의 새로운 변수는 EIP-7702 기반 공격의 등장이다. 펙트라(Pectra) 업그레이드로 도입된 EIP-7702는 EOA가 일시적으로 컨트랙트처럼 동작할 수 있게 하는 어카운트 추상화 표준인데, 공격자들이 이를 악용해 여러 악성 동작을 단일 서명으로 묶는 방식이 출현했다. 사용자가 한 번의 서명으로 한 가지 동작에 동의했다고 생각했지만 실제로는 여러 권한 위임을 묶어서 승인한 셈이다. 2025년 8월에만 EIP-7702 배치 시그니처 기반 피싱으로 약 254만 달러가 탈취당한 바 있다.

1.3 기존 대안들의 한계

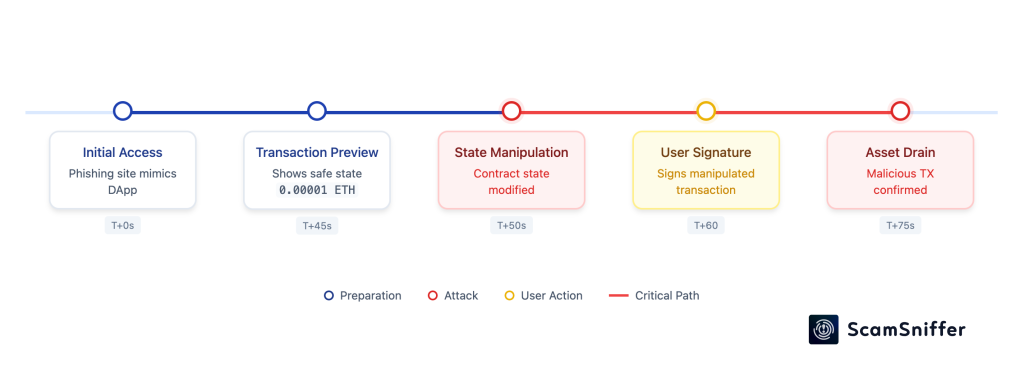

Source: Scam Sniffer

블라인드 사이닝의 대안으로 가장 자주 거론되어 온 것은 트랜잭션 시뮬레이션과 ABI(Application Binary Interface)의 디코딩이다. 이는 사용자 경험 측면에서 진전이었고 실제로도 성과를 보였지만, 어느 쪽도 안정적인 방어선이 되지는 못한다. 시뮬레이션은 시뮬레이션 시점과 실제 실행 시점 사이의 시간 간극이 새로운 공격 벡터가 되는 트랜잭션 시뮬레이션 스푸핑에 노출되기 때문이다. 공격자가 시뮬레이션에는 "N ETH 수신"이라는 무해한 결과를 표시되도록 한 뒤, 사용자가 서명 버튼을 누르기 직전에 컨트랙트 상태값을 변경하면 실제 실행되는 트랜잭션은 전혀 다른 결과를 낸다. ABI 디코딩 또한 함수 시그니처를 디코딩할 뿐 그 호출이 사용자에게 어떤 의미를 갖는지는 설명하지 못하며, 공격자가 자신의 컨트랙트에 대해 조작된 ABI를 게시해 월렛을 속일 수도 있다.

가독 서명이 결과 시뮬레이션이 아니라 거래 의도(intent)를 기술하는 디스크립터를 표준으로 선택한 이유가 이것 때문이다. 같은 결함, 같은 구조의 반복을 끊으려면 사용자에게 보이는 화면이 외부 조작 가능성이 낮은 안정적 정보에 기반해야 한다.

2. 가독 서명의 구조

가독 서명은 이 간극을 구조적으로 메우기 위해 세 가지 요소를 결합한 표준이다. 사람이 읽을 수 있는 거래 설명 포맷인 ERC-7730, 그 설명의 무결성을 외부에서 검증할 수 있게 하는 ERC-8176, 그리고 누구든 미러링 가능한 중립적 디스크립터 레지스트리가 바로 그것이다.

2.1 ERC-7730: 거래 의도를 기술하는 JSON 포맷

ERC-7730은 2024년 2월 렛저에서 처음 제안한 EIP로, 컨트랙트 호출과 EIP-712 메시지를 사람이 읽을 수 있는 형태로 표시하기 위한 JSON 디스크립터 포맷이다. 디스크립터는 세 개의 섹션으로 구성된다.

- 맥락(Context): 디스크립터가 어떤 체인의 어떤 컨트랙트에 적용되는지를 정의한다. 월렛은 사용자가 트랜잭션을 보낼 때 해당 컨트랙트에 대응하는 디스크립터를 찾아 적용한다.

- 메타데이터(Metadata): 프로젝트 이름, 컨트랙트 이름, 배포일, 공식 링크 등 표시 가능한 공개 정보를 제공한다.

- 디스플레이(Display): 실제 서명 화면에서 사용자에게 보이는 부분이다. 각 함수와 메시지에 대한 인텐트 라벨, 표시할 필드, 각 값에 대한 포매팅(formatting) 규칙을 정의한다.

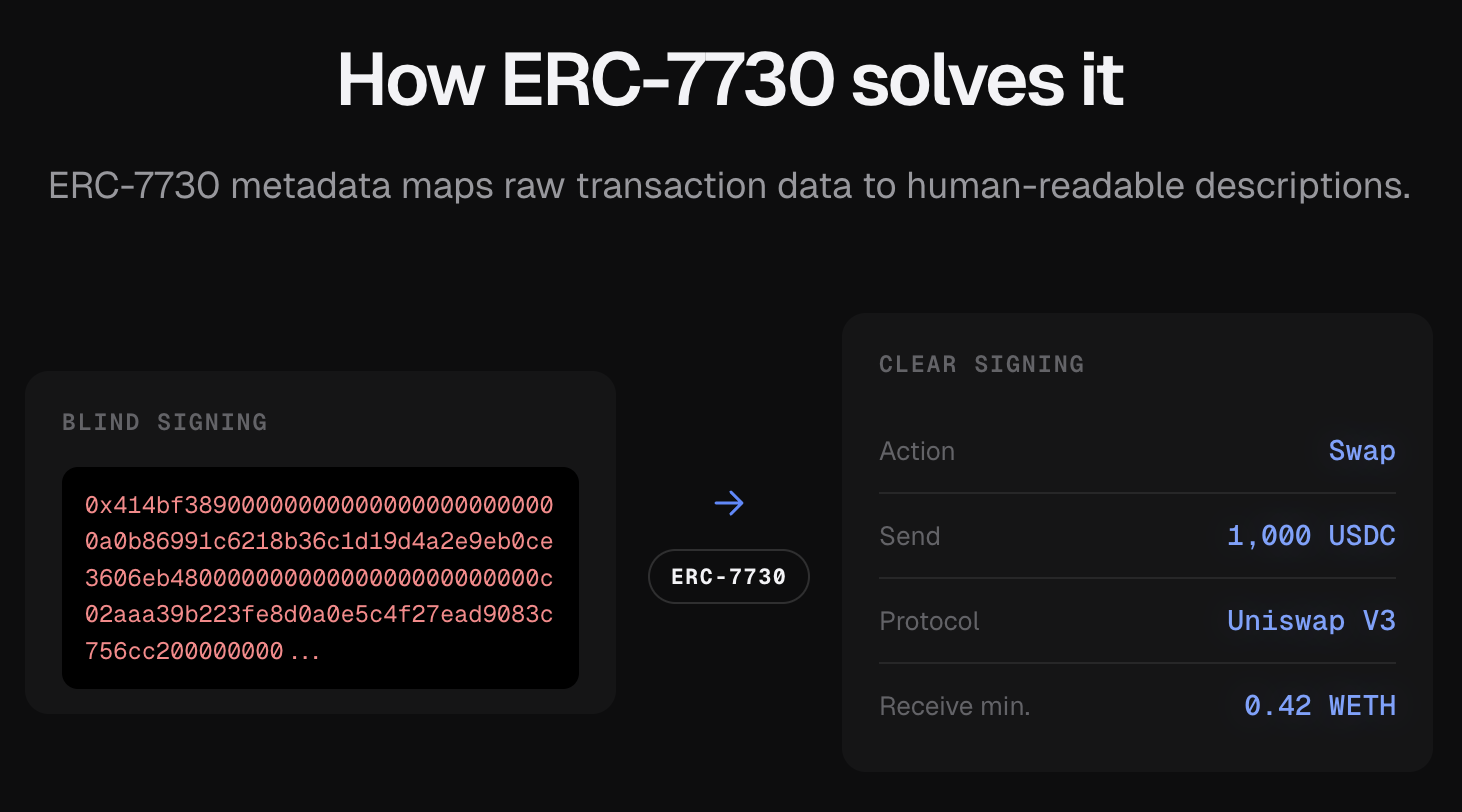

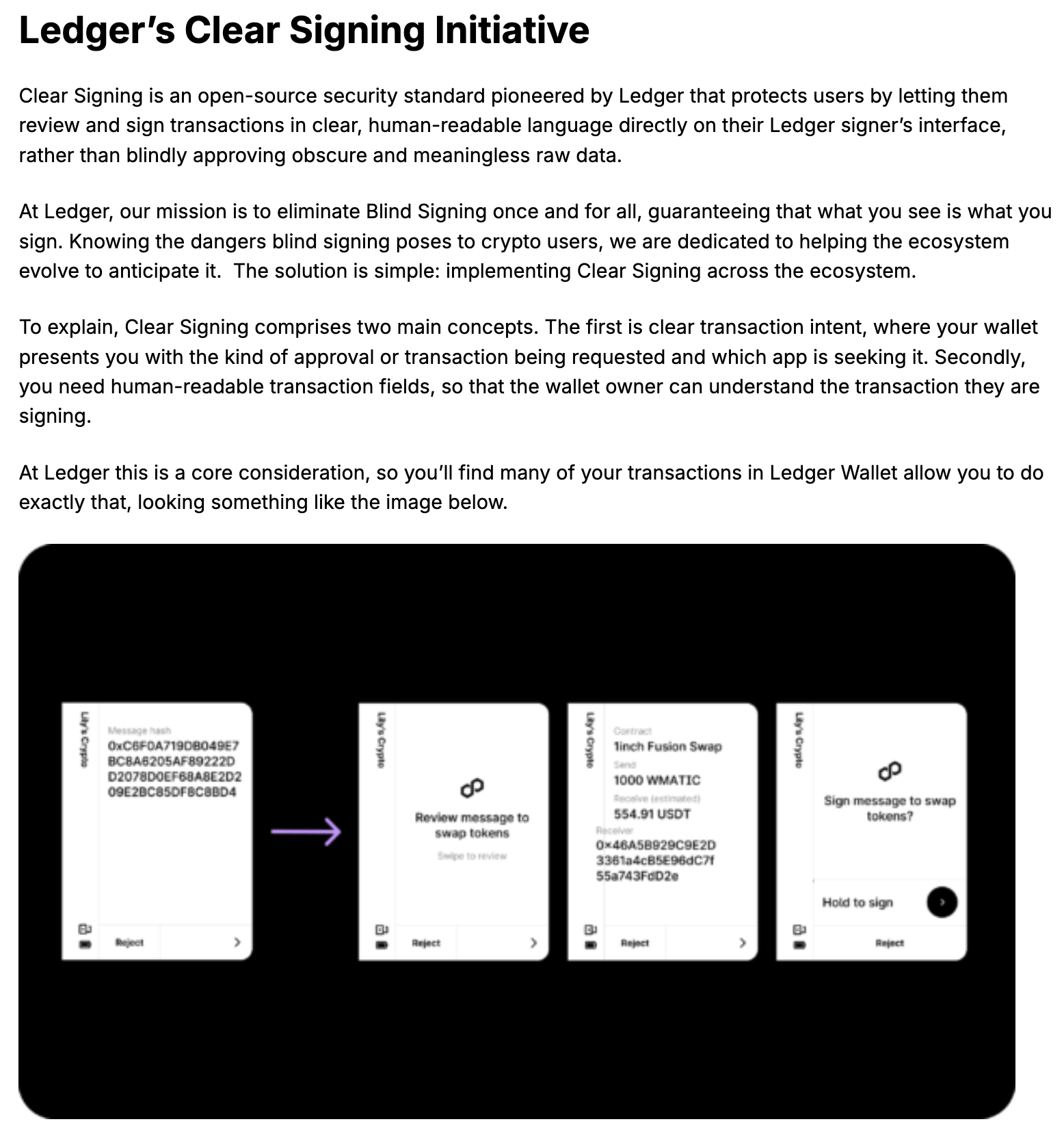

Source: clearsigning.org

이 규칙을 따라 작성된 디스크립터를 월렛이 가져와 적용하면, 사용자는 저수준 콜데이터 대신 "Uniswap V3에서 1,000 USDC를 최소 0.42 WETH로 스왑"과 같은 형태의 화면을 볼 수 있게 된다. 디스크립터는 컨트랙트 자체에 임베드되지 않고 외부에 별도로 존재하기에, 월렛이 표준을 구현하기만 하면 기존 컨트랙트도 재배포 없이 이 표준을 적용할 수 있다.

2026년 4월 출시된 ERC-7730 V2는 크로스체인 토큰 포맷터, 암호화된 필드(동형암호 기반 기밀성 토큰 등)에 대한 복호화 컨텍스트, 동적 인텐트 문자열을 위한 InterpolatedIntent, 함수 시그니처 기반의 스키마 키 등을 추가했다. 다만 V2의 일부 고급 기능은 모든 하드웨어 월렛에서 지원되지 않을 수 있어, 광범위한 호환성이 중요한 경우 대상 월렛의 지원 여부를 검증할 필요가 있다.

2.2 ERC-8176: 무결성 증명 레이어

ERC-7730 만으로는 한 가지 문제가 남는데, 디스크립터를 누구나 작성해서 레지스트리에 올릴 수 있기에 악의적 행위자가 자신의 컨트랙트에 대해 사용자를 호도하는 디스크립터를 만드는 것도 막을 수 없다는 것이다.

ERC-8176은 이 문제를 해결하기 위한 증명(attestation) 프레임워크다. 디스크립터가 레지스트리에 등록된 후, 감사자나 보안 전문가는 해당 디스크립터의 정확성을 검토하고 암호학적으로 서명된 증명서를 발행할 수 있다. 월렛은 각 디스크립터에 붙은 증명서의 UID(Unique Identifier, 식별자)를 확인해, 어떤 리뷰를 신뢰할지에 대해 자체 정책을 통해 결정한다. 복수의 독립 감사자로부터 증명 받은 디스크립터는 단일 출처 디스크립터보다 더 우선적으로 다뤄질 수 있다.

따라서 레지스트리에 디스크립터가 등록되었다는 사실만으로는 자동으로 사용자에게 표시되지 않으며, 표시 여부의 최종 결정권은 항상 월렛에 있다고 볼 수 있다.

2.3 중립적 레지스트리와 오픈 툴링

세 번째 구성 요소는 디스크립터를 보관하고 배포하는 공개 레지스트리다. 프로토콜 팀은 ERC-7730 스키마에 맞춘 JSON 파일을 작성해 깃허브에 푸시 요청(PR)을 제출하고, 지속적 통합(CI, Continuous Integration) 과정에서 스키마 적합성과 ABI 일관성, 컨트랙트 배포 검증 등을 자동으로 체크한다. 리뷰 이후에는 별도의 감사자가 ERC-8176 증명을 발행할 수 있다.

레지스트리는 디스크립터 자체가 오픈 데이터로 공개되어 있고, 발행 워크플로우 역시 오픈소스로 공개되어 있기에, 현재 운영 주체가 사라지더라도 누구든 자신의 키로 같은 파이프라인을 재구축해 운영을 이어갈 수 있도록 설계되어있다.

툴링 측면에서는 소시파이(Sourcify)가 디스크립터 검증을 위한 타입스크립트(TypeScript) 라이브러리와 미리보기 도구를 개발 중이며, 보안 감사 회사 사이프린(Cyfrin)은 관련 도구 클리어시그(Clearsig)를 공개했다. 그 외에도 렛저에서 자체 개발자 포탈과 개발 키트 등을 통해 디스크립터 작성과 테스트를 지원하고 있다.

3. 렛저의 표준이 이더리움의 표준이 되기까지

Source: Ledger Blog, Sep 2021

가독 서명이 이번 발표를 통해 갑자기 등장한 것은 아니다. 이 표준은 렛저의 내부 보안 프로젝트가 점진적으로 생태계 표준으로 확장된 케이스에 가깝다.

렛저는 2021년부터 가독 서명을 내부 보안 프로젝트로 진행해왔다. 2024년 2월 ERC-7730을 공식 EIP로 제안하면서 표준화 작업이 본격화되었고, 2024년 중반 제네릭 파서(Generic Parser) 출시를 통해 어플리케이션이 플러그인 없이도 ERC-7730 JSON 파일만으로 렛저 기기에서 가독 서명을 구현할 수 있게 됐다. 2026년 초 렛저는 거버넌스를 이더리움 재단으로 이양했으며, 그 결과로 2026년 4월 ERC-7730 V2가 출시됐다. 그리고 이번 5월 12일 발표를 통해 이더리움 재단의 1조 달러 보안 이니셔티브가 레지스트리에 대한 수탁자 역할(stewardship)을 공식적으로 맡게 되면서, 가독 서명이 이더리움 생태계 전반의 표준으로 자리잡게 된 것이다.

렛저가 운영하는 표준은 구조상 다른 월렛에게는 채택 인센티브가 약해질 수밖에 없다. 메타마스크나 트레저, 또는 새로 등장할 월렛 입장에서 경쟁 하드웨어 업체가 통제하는 디렉토리에 자사 사용자의 거래 정보를 의존하기는 어렵기 때문이다. 이더리움 재단이 중립적 수탁자로 진입하며 이러한 구조적 문제가 해소될 수 있었고, 광범위한 월렛사들의 협력을 이끌어낼 수 있었다.

Source: clearsigning.org

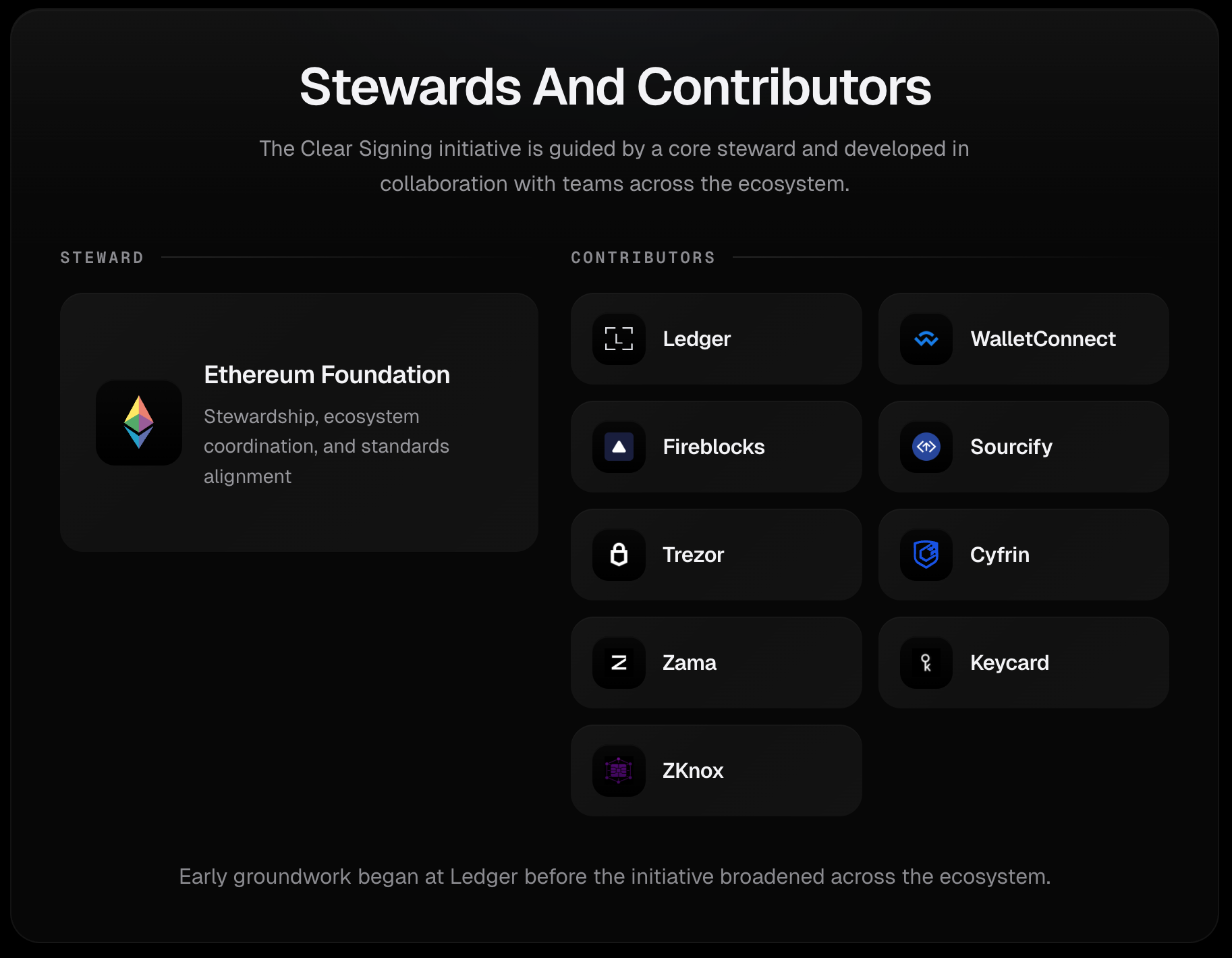

현재 가독 서명 스킴의 기여자들은 다음과 같이 구성되어 있다.

- 하드웨어 월렛: 렛저, 트레저(Trezor), 키카드(Keycard), 지케이녹스(ZKnox)

- 소프트웨어 월렛: 메타마스크(MetaMask), 월렛커넥트(WalletConnect)

- 보안: 사이프린

- 인프라: 파이어블록스(Fireblocks), 자마(Zama)

- 툴링: 소시파이, 아르곳(Argot)

Source: clearsigning.org

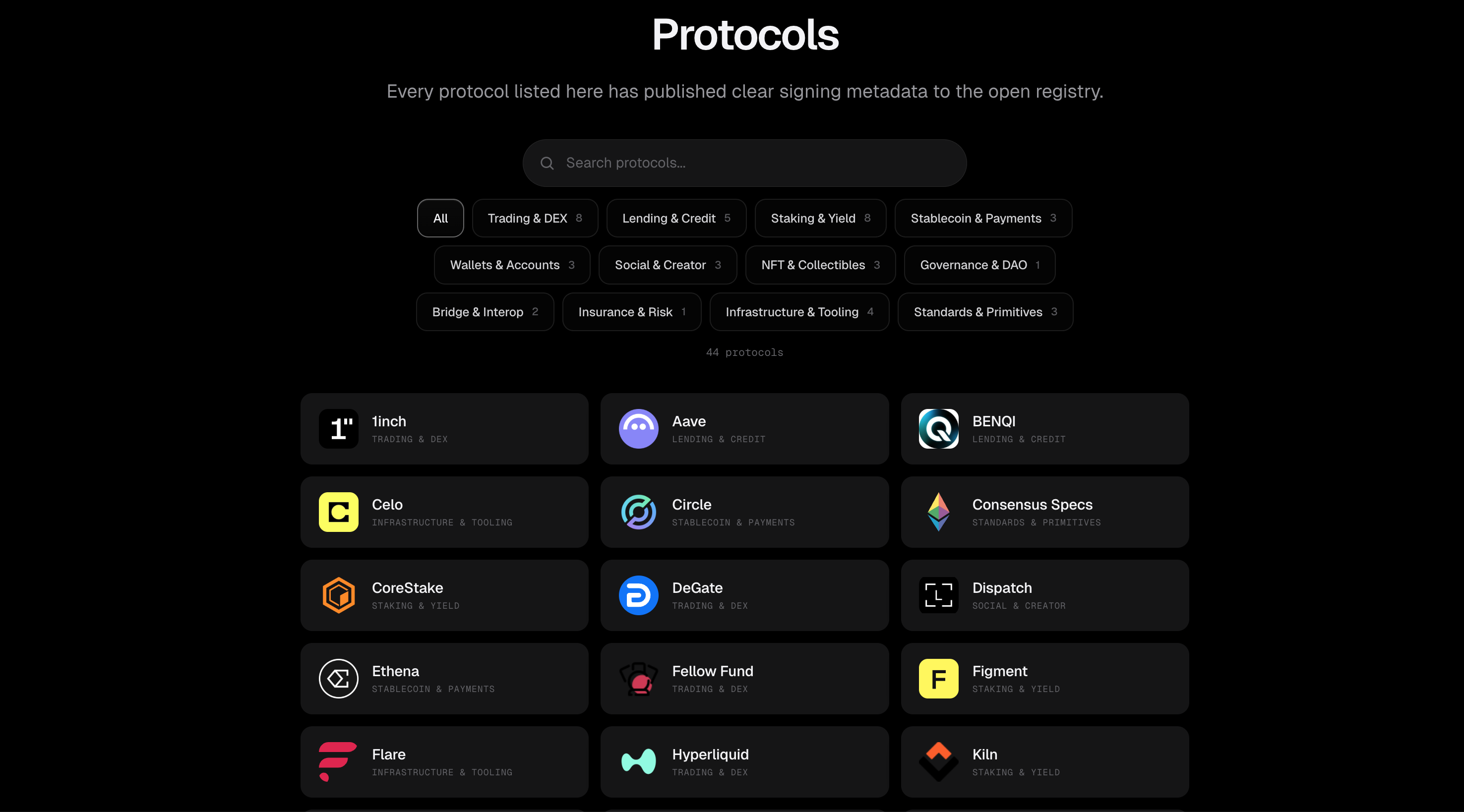

2026년 5월 7일 기준으로 44개 프로토콜이 디스크립터를 등록했으며, 총 346개의 디스크립터가 발행되어 있다. 등록된 프로토콜에는 유니스왑(Uniswap), 아베(Aave), 몰포(Morpho), 라이도(Lido), 오픈씨(OpenSea), 테더(Tether), 써클(Circle), 에테나(Ethena), 하이퍼리퀴드(Hyperliquid), 세이프(Safe) 등 사용자 트랜잭션 빈도가 높은 주요 프로토콜이 포함되어 있다.

4. 한계와 남은 질문들

4.1 커버리지의 문제와 채택 인센티브

표준이 작동하려면 두 가지 채택이 필요하다.

- 프로토콜이 자사 컨트랙트에 대한 디스크립터를 작성해 레지스트리에 등록해야 한다.

- 월렛이 ERC-7730을 구현하고 등록된 디스크립터를 신뢰 정책에 따라 사용해야 한다.

둘 중 어느 한쪽이라도 부재하면 사용자는 여전히 저수준 콜데이터를 볼 수 밖에 없다.

현재 등록된 44개 프로토콜은 의미 있는 출발점이지만, 이더리움 메인넷에서 활발하게 사용되는 컨트랙트의 수에 비하면 극히 일부에 불과하다. 새로 배포되는 프로토콜은 출시 시점부터 디스크립터를 함께 게시하도록 유도할 수 있지만, 이미 배포되어 있는 수많은 프로토콜에 대한 커버리지를 확보하는 것은 표준 채택의 가장 큰 과제로 남는다.

프로토콜 측의 채택은 단순히 표준이 존재한다고 자동으로 일어나지 않는다. 디스크립터 작성과 유지 비용이 분명히 존재하기 때문이다. 컨트랙트 업그레이드나 새 함수 추가가 발생할 때마다 디스크립터도 동기화되어야 하고, 잘못된 디스크립터는 오히려 사용자를 호도할 수 있어 작성 자체에 신중함이 요구된다. 결국 디스크립터에 대한 유지 및 확장을 위한 동기는 사용자 신뢰확보를 위한 프로토콜 자체의 노력, 그리고 이에 대한 사용자의 적극적 피드백에 기반한다.

월렛 측 채택도 별개의 문제다. 렛저의 경우 표준을 개발한 주체이므로 빠른 채택이 예상되지만, 트레저의 경우 가독 서명 기반 트랜잭션 디코딩이 2026년 2분기 초에 시작되고, 완전한 가독 서명의 구현은 2분기 말로 예정되어 있다고 밝혔다. 소프트웨어 월렛 측의 일정은 여전히 불확실하며, 실제 사용자 화면에 어떤 형태로 반영될지는 각 월렛의 결정에 달려 있다.

4.2 가독 서명이 여전히 막을 수 없는 공격

바이비트 해킹은 가독 서명 출범의 직접적 계기로 자주 인용되지만, 표준 자체가 바이비트와 동일한 공격을 막아낼 수 있었는지는 별도의 질문이다. 라자루스 그룹이 사용한 공격은 Safe의 자바스크립트 프론트엔드를 감염시켜 사용자 화면에 표시되는 거래 정보를 조작하는 방식이었다. 이때 사용자가 본 화면 자체가 거짓 정보였다.

소프트웨어 월렛의 화면이 조작될 수 있는 상황에서는, ERC-7730 디스크립터가 정확하게 작성되어 있어도 월렛 단에서 디스크립터를 가짜 데이터와 함께 렌더링하면 사용자는 여전히 잘못된 정보에 서명한다. 이 공격을 차단하는 핵심은 하드웨어 월렛의 자체 화면이다. 하드웨어 월렛은 컴퓨터 측 소프트웨어와 독립적으로 화면을 표시하기 때문에, 컴퓨터의 자바스크립트가 조작되어도 하드웨어 디바이스에 표시되는 정보는 변하지 않는다. 바이비트 사건에서 만약 콜드 월렛 서명자들이 하드웨어 디바이스 화면에서 거래 내용을 검증했고, 그 화면에 ERC-7730 디스크립터를 통해 "컨트랙트 로직 교체"라는 의도가 명시되었다면, 공격은 차단될 수 있었을 것이다.

이는 메타마스크와 같은 소프트웨어 월렛이 ERC-7730 디스크립터를 단독으로 신뢰의 종점으로 사용해서는 안 된다는 점을 함의한다. 소프트웨어 월렛의 가독 서명 구현은 사용자 경험을 개선하지만, 그 자체로 하드웨어 월렛 화면과 동일한 수준의 방어선 역할을 하지는 못한다. 가독 서명의 가치는 하드웨어 월렛의 화면을 의미 있게 만드는 데 있고, 사용자가 그 화면에서 거래 의도를 명확히 검증하는 습관과 결합될 때만 실질적인 방어선으로 기능한다.

4.3 신뢰의 분배 문제

표준의 설계 원칙에서 가장 두드러진 것은 각 월렛의 주권에 대한 것이다. 레지스트리에서 디스크립터를 발행하고 증명을 모으더라도, 어떤 디스크립터를 사용자에게 표시할지의 최종 결정권은 항상 월렛에 있기 때문이다.

다만 이러한 설계는 사용자 입장에서 새로운 복잡성을 만들어낸다. 동일한 트랜잭션이라도 어떤 월렛을 쓰느냐에 따라 표시되는 정보가 다를 수 있고, 어떤 월렛은 증명이 부족한 디스크립터를 표시하지 않을 수도 있다. 월렛 단의 정책이 표준화되지 않은 상태에서, 같은 표준을 따른다고 해도 사용자 경험은 월렛별로 분기할 가능성이 있다.

또한 디스크립터의 정확성을 보증하는 감사자 생태계가 얼마나 빠르고 광범위하게 형성될지도 관건이다. 현재로서는 ERC-8176 증명을 발행할 감사자에 대한 명시적 인센티브 구조가 부재하다. 이더리움 재단이 가독 서명 출범과 함께 별도로 발표한 100만 달러 규모의 감사 보조금 프로그램이 이 공백을 일부 메울 가능성이 있지만, 해당 프로그램은 프로토콜 수준의 보안 감사를 지원하는 구조에 가까워 디스크립터 단위 증명을 직접 자극하지는 않는다. ERC-8176 증명 발행을 위한 별도의 보상 메커니즘이 설계되지 않는다면, 보안 회사들의 자발적 참여 모델만으로 디스크립터의 폭발적 증가를 따라잡기는 어려울 수 있다.

5. 맺으며

서명에 대한 가독성의 제공은 업계가 오래도록 미뤄온 숙제 중 하나이다. 거래의 마지막 단계에서 사용자가 무엇에 동의하는지를 모르는 채로 서명한다는 사실은 자명한 보안 결함이었지만, 표준이 부재한 상황에서 각 월렛과 프로토콜이 개별적으로 해결하는 것은 비현실적이었다. 모든 컨트랙트에 대해 모든 월렛이 별도의 통합을 만드는 모델은 확장 가능하지 않다.

이번 가독 서명의 등장의 의미는 모든 월렛이 모든 프로토콜에 대해 일관된 화면을 띄울 수 있게 하는 공통 인프라를 마련, 이러한 인프라 설계 비용을 한 번에 치르는 데에 있다. 가독 서명 스킴은 기존 컨트랙트에도 소급 적용이 가능하고, 증명 레이어를 통해 신뢰의 분배 구조 또한 설계되어 있다. 이더리움 재단의 개입으로 인해 월렛 중립적 표준으로 자리잡으면서, 월렛 간 경쟁 구도 아래서도 채택 인센티브가 정렬될 가능성 또한 열렸다. 그러나 가독 서명의 커버리지는 생태계 전반의 자발적 참여에 달려있으며, 증명 생태계가 자생력을 갖는 데는 추가적인 시간이 요구될 것으로 예상된다.

이더리움 재단이 1조 달러 보안 이니셔티브의 일부로 이 표준을 선택한 이유는 명확하다. 기관 자금과 개인 사용자 자산이 온체인에 누적될수록, 마지막 방어선이 무너지는 비용은 기하급수적으로 커진다. 기관 진입은 보안 인프라에 대한 요구 수준 자체를 끌어올리며, 가독 서명은 이 요구를 만족시키기 위한 첫 표준화된 답이다. 이 문제는 이더리움이 기관급 신뢰를 담을 수 있는 인프라로 진화하기 위해 반드시 해결되어야 하는 전제 조건에 가깝다. 가독 서명은 그 전제 조건에 대한 답을 처음으로 표준의 형태로 정리했다는 점에서, 당장의 커버리지보다 그것이 만들어내는 궤적으로써 더 큰 의미를 갖는다.

본 보고서의 작성자는 본 보고서에서 언급된 자산 또는 토큰에 대해 개인적인 보유 또는 재산적 이해관계를 가질 수 있습니다. 다만, 연구 수행 또는 작성 과정에서 취득한 미공개중요정보를 이용하여 어떠한 거래도 수행하지 않았음을 밝힙니다. 본 보고서는 일반적인 정보 제공을 목적으로 작성되었으며, 법률, 사업, 투자 또는 세무 자문을 제공하지 않습니다. 본 보고서를 기반으로 투자 결정을 내리거나 이를 회계, 법률, 세무 관련 지침으로 사용해서는 안됩니다. 특정 자산이나 증권에 대한 언급은 정보 제공의 목적이며, 투자 권유 또는 종목에 대한 추천이 아님을 밝힙니다. 본 보고서에 표현된 의견은 저자의 개인적인 의견이며, 관련된 기관, 조직 또는 개인의 견해를 반영하지 않을 수 있습니다. 본 보고서에 반영된 의견은 사전고지 없이 변경될 수 있습니다. 또한, 각 보고서에 포함된 개별 공시 외에도 당사 포필러스는 본 보고서에서 언급된 일부 자산 또는 프로토콜에 대해 기존 투자나 향후 투자 계획을 보유하고 있을 수 있습니다. 아울러, 당사 계열사인 FP Validated는 본 보고서에서 언급된 프로젝트의 노드로 이미 참여 중이거나, 향후 참여할 예정일 수 있습니다. FP Validated의 네트워크 참여 관련 공시와 투명성 고지는 하단에 있는 링크에서 확인하실 수 있습니다.